Global Cybersecurity Camp 2026 in Ho Chi Minh City Vietnam

สวัสดีครับ วันนี้มาแปลกหน่อยผมไม่ได้จะมาเขียน write up CTF แต่จะมาเล่าประสบการณ์ที่ได้มีโอกาสไปเข้าร่วมงาน GCC 2026 หรือ Global Cybersecurity Camp ซึ่งในปี 2026 นี้จัดขึ้นที่ประเทศเวียดนามในวันที่ 1 - 6 มีนาคม แต่ก่อนไปเข้าสู่เนื้อหาผมขอแนะนำงาน GCC ให้รู้จักก่อนนะครับว่ามันคืองานอะไร

สวัสดีครับ วันนี้มาแปลกหน่อยผมไม่ได้จะมาเขียน write up CTF แต่จะมาเล่าประสบการณ์ที่ได้มีโอกาสไปเข้าร่วมงาน GCC 2026 หรือ Global Cybersecurity Camp ซึ่งในปี 2026 นี้จัดขึ้นที่ประเทศเวียดนามในวันที่ 1 - 6 มีนาคม แต่ก่อนไปเข้าสู่เนื้อหาผมขอแนะนำงาน GCC ให้รู้จักก่อนนะครับว่ามันคืองานอะไร

ซึ่ง GCC เป็นค่ายฝึกอบรมและให้ความรู้เกี่ยวกับ Cybersecurity ระดับนานาชาติที่จัดขึ้นเป็นประจำทุกปี โดยมีวัตถุประสงค์เพื่อคัดเลือกนิสิต นักศึกษา และเยาวชนที่มีความสามารถโดดเด่นด้าน Cybersecurity จากประเทศสมาชิกมาเรียนรู้ร่วมกัน โดยสมาชิก ใน GCC ปีนี้มีประเทศที่มาเข้าร่วม ดังนี้

- ไทย

- ไต้หวัน

- ญี่ปุ่น

- สิงคโปร์

- เวียดนาม

- มาเลเซีย

- อินเดีย

- โรมาเนีย

ซึ่งงานนี้เค้าจะแบ่งเด็กออกเป็นหลายๆกลุ่มและในแต่ละกลุ่มจะไม่มีเด็กที่มาจากประเทศเดียวกันเลยแล้วเขาจะให้ group work มาเพื่อให้แต่ละกลุ่มทำและนำมานำเสนอในวันสุดท้าย

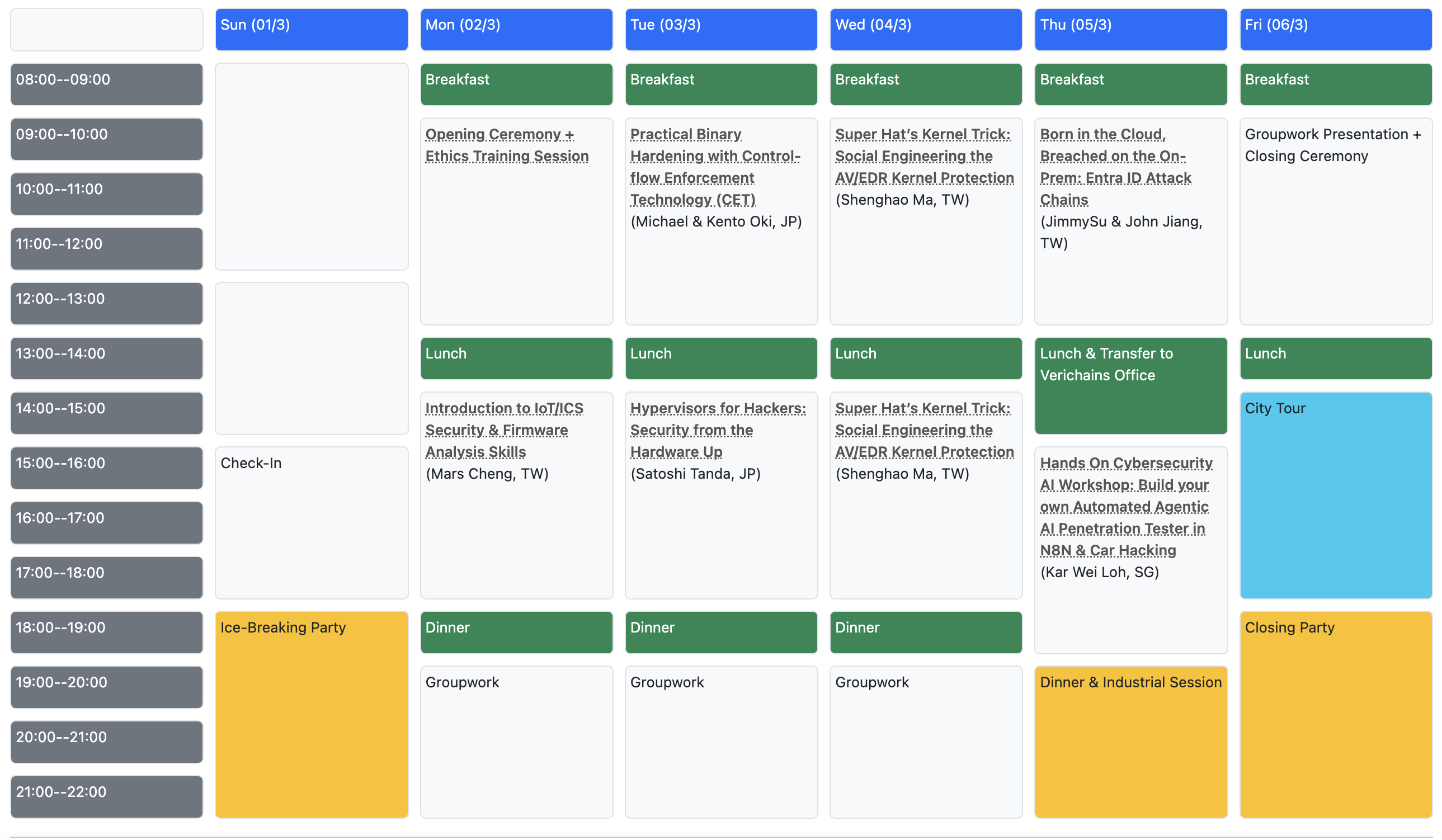

โดย Schedule ของงาน GCC 2026 มีดังนี้  โอเคทีนี้ทุกคนน่าจะพอรู้คร่าวๆแล้วว่างาน GCC คืออะไร เราไปเข้าสู่ประสบการณ์ของผมกัน

โอเคทีนี้ทุกคนน่าจะพอรู้คร่าวๆแล้วว่างาน GCC คืออะไร เราไปเข้าสู่ประสบการณ์ของผมกัน

ปล. เนื่องจากผมไม่ค่อยได้ถ่ายรูปเลย ดังนั้นรูปส่วนใหญ่ใน blog นี้ก็จะเป็นรูปของคนอื่นๆที่ถ่ายมา

วันที่ 1 (วันออกเดินทาง)

เริ่มวันแรกพี่ๆนัดเจอกันที่สนามบินสุวรรณภูมิเวลา 8.30 น. และได้ทำการเช็คอินเตรียมตัวขึ้นขค้นเครื่อง และเครื่องก็ได้ออกในเวลา 11.20 น. หลังจากนั้นเวลาประมาณบ่ายโมงกว่าๆ ก็ได้มาถึงเวียกนามแล้ววว 😁 พอมาถึงที่สนามบินที่เวียดนามก็มี staff ของงานเอารถมารับเพื่อที่จะพาไปที่โรงแรม โดยโรงแรมที่ผมไปพักก็คือ Equatorial Hotel

ถือว่าหรูหราเลยทีเดียว จากนั้นก็ทำการไปเก็บกระเป๋าตามห้องพักของตัวเอง โดยในการจัดการห้องนอนคือแต่ละห้องจะได้นอนห้องละ 2 คน และคนที่ได้นอนด้วยจะไม่ใช่คนที่มาจากประเทศเดียวกัน ผมจึงได้นอนกับ roommate เพื่อนใหม่จากประเทศมาเลเซีย (ส่วนนี้เป็นรูปในห้องที่ผมถ่ายไว้พึ่งมาเห็นมันไม่โฟกัสด้วยซ้ำ 🥲)

หลังจากนั้นก็จะเป็นกิจกรรม Ice breaking ในตอน 6 โมงเย็นเพื่อที่จะให้ทุกคนมารู้จักกันก่อนที่จะได้เริ่มเข้ากลุ่มของตัวเอง โดยกิจกรรมส่วนใหญ่ในงานนี้จะจัดขึ้นที่

หลังจากนั้นก็จะเป็นกิจกรรม Ice breaking ในตอน 6 โมงเย็นเพื่อที่จะให้ทุกคนมารู้จักกันก่อนที่จะได้เริ่มเข้ากลุ่มของตัวเอง โดยกิจกรรมส่วนใหญ่ในงานนี้จะจัดขึ้นที่ University of Science (HCMUS) หลังจากที่ทุกคนมาพร้อมกันแล้วทางผู้จัดงานก็จะให้แต่ละกลุ่มประเทศขึ้นไปแนะนำตัวเป็นเหมือนการโปรโมทตัวเอง

หลังจากการแนะนำตัวของแต่ละกลุ่มประเทศจบไปก็จะเป็นการทานมื้อเย็นแบบ stand buffet (มีที่ให้นั่งแต่ไม่มีใครไปนั่งเลย 😅) ซึ่งหลังจากกินข้าวเสร็จผมก็ได้เจอกับสมาชิกทุกคนในกลุ่ม และกลุ่มผมก็ได้รวมตัวถ่ายรูปกัน โดยสมาชิกกลุ่มผมมี ดังนี้ (เรียงจากซ้ายไปขวา)

หลังจากการแนะนำตัวของแต่ละกลุ่มประเทศจบไปก็จะเป็นการทานมื้อเย็นแบบ stand buffet (มีที่ให้นั่งแต่ไม่มีใครไปนั่งเลย 😅) ซึ่งหลังจากกินข้าวเสร็จผมก็ได้เจอกับสมาชิกทุกคนในกลุ่ม และกลุ่มผมก็ได้รวมตัวถ่ายรูปกัน โดยสมาชิกกลุ่มผมมี ดังนี้ (เรียงจากซ้ายไปขวา)

Komalชายชาวอินเดีย อายุ 21 ปี (ยอมรับว่าเห็นครั้งแรกไม่คิดว่าจะอายุน้อยกว่าผม 🥲) มีความเชี่ยวชาญในด้าน blockchainผมเอง (ออม)อายุ 22 ปี สนใจใน red team และมีความถนัดในเรื่องของ web exploitJeraldอายุ 20 ปี มาในนามของสิงคโปร์ แต่จริงๆเป็นคนมาเล เป็นคนปั่นๆแต่มีความรับผิดชอบสูง (Leader ของกลุ่ม)Cliffอายุ 15 ปี 🥶 เด็กสุดในงาน มาจากใต้หวันและมีความสนใจในเรื่องของ AI, LLMMihaelaอายุ 23 ปี ชาวโรมาเนีย

หลังจากจบกิจกรรม Ice breaking และทุกคนในทีมก็เริ่มรู้จักกันแล้ว ก็ถึงเวลากลับโรงแรมไปนอนพักผ่อนเพื่อที่จะได้มีแรงมาเรียนในวันพรุ่งนี้

วันที่ 2 (วันมอบหมายโปรเจกต์และเริ่มเรียนวันแรก)

ในวันนี้ก็จะเป็นการเรียนในวันแรกซึ่งช่วงเช้าจะเป็นพิธีเปิดบวกกับมีการสอนเรื่องจริยธรรมและมอบหมายโปรเจกต์ให้แต่ละกลุ่มโดยทุกกลุ่มจะได้โปรเจกต์เหมือนกันทั้งหมด โดยโปรเจกต์ของปีนี้จะถูกแบ่งออกเป็น 2 assignment คือ

- หาช่องโหว่ของไฟล์ .apk 5 ไฟล์ โดยในการทำ POC ห้ามใช้ adb หรือการเชื่อมต่อจากภายนอก (proxy tool)

- ทำแอปอารมณ์ประมาณ EDR ในโทรศัพท์โดยใช้ api ของทางที่ผู้จัดเตรียมไว้ให้สำหรับการวิเคราะห์ไฟล์ต่างๆ

หลังจากนั้นก็พักไปกินข้าวกันซึ่งทางผู้จัดก็ได้เตรียมไว้แล้วเป็นข้าวกล่อง (บอกตามตรงอาหารกล่องเวียดนามไม่ถูกปากผมเลย 😢) พอทานข้าวเสร็จก็ได้เวลาเรียนในคาบบ่ายในวิชา Introduction to IoT/ICS Security & Firmware Analysis Skills

ซึ่งใน blog นี้ผมจะไม่ได้ลงลึกไปถึงสิ่งที่เรียนเพราะเอาตรงๆผมก็ไม่ได้เข้าใจในสิ่งที่เขาสอนทั้งหมด 🥲 แต่ผมบอก concept คร่าวๆ ของแต่ละหัวข้อที่เรียนได้ว่ามันเป็นยังไง โดยในเรื่องนี้เขาจะสอนเกี่ยวกับการเจาะระบบและวิเราะห์ Firmware ของอุปการณ์ IoT และ ICS ซึ่งในคาบเขาก็จะเกริ่นก่อนว่า IoT และ ICS คืออะไร อธิบายเกี่ยวกับ SCADA ที่เอาไว้ควบคุมอุปการณ์ต่างๆ เช่น ปั๊ม, วาล์ว, เซ็นเซอร์ และก็มีเรื่อง OWASP top 10 ของอุปกรณ์ IoT แล้วเขาก็มีแลปมาให้ทำโดยการใช้ Shodan และ MQTT protocol ในการ hack อุปการณ์ต่างๆ ในส่วนสุดท้ายจะเป็นแลป Static Analysis กับอุปกรณ์ firmware ต่างๆโดยใช้ tool เช่น Ghidra, binwalk เป็นต้น

ซึ่งใน blog นี้ผมจะไม่ได้ลงลึกไปถึงสิ่งที่เรียนเพราะเอาตรงๆผมก็ไม่ได้เข้าใจในสิ่งที่เขาสอนทั้งหมด 🥲 แต่ผมบอก concept คร่าวๆ ของแต่ละหัวข้อที่เรียนได้ว่ามันเป็นยังไง โดยในเรื่องนี้เขาจะสอนเกี่ยวกับการเจาะระบบและวิเราะห์ Firmware ของอุปการณ์ IoT และ ICS ซึ่งในคาบเขาก็จะเกริ่นก่อนว่า IoT และ ICS คืออะไร อธิบายเกี่ยวกับ SCADA ที่เอาไว้ควบคุมอุปการณ์ต่างๆ เช่น ปั๊ม, วาล์ว, เซ็นเซอร์ และก็มีเรื่อง OWASP top 10 ของอุปกรณ์ IoT แล้วเขาก็มีแลปมาให้ทำโดยการใช้ Shodan และ MQTT protocol ในการ hack อุปการณ์ต่างๆ ในส่วนสุดท้ายจะเป็นแลป Static Analysis กับอุปกรณ์ firmware ต่างๆโดยใช้ tool เช่น Ghidra, binwalk เป็นต้น

พอจบจาก class นี้ก็ได้เวลาไปกินข้าวเย็น แต่ในมื้อเย็นนี้ทางผู้จัดไม่ได้เตรียมให้เรา ก็คือเราสามารถไปหากินเองได้เลยตามใจชอบ ผมเลยไปกินกับเพื่อนเวียดนาม 2 คนที่เจอกันที่งาน เขาพาไปกินร้านอร่อยๆขึ้นชื่อในเรื่องของ bánh canh (คล้ายๆก๋วยจั๊บบ้านเรา) มันหน้าตาประมาณนี้ (ผมไม่ได้ถ่ายไว้เสียดายมาก 🥹)

อันนี้ถือว่าอร่อยถูกปากเลย ผมว่าคนไทยน่าจะชอบอย่าลืมไปลองกันนะครับ 😋

อันนี้ถือว่าอร่อยถูกปากเลย ผมว่าคนไทยน่าจะชอบอย่าลืมไปลองกันนะครับ 😋

หลังจากกินเสร็จในตอนกลางคืนก็จะเป็นเวลาของ group project พวกผมก็ได้นัดกันไปทำที่ห้องของสมาชิกคนนึงในกลุ่มแล้วประมาณตี 1 ทุกคนก็กลับไปนอน

วันที่ 3

ในวันนี้ผมก็ตื่นประมาณ 7 โมงและอาบน้ำแต่งตัวลงไปกินข้าวเช้าที่โรงแรม หลังจากกินเสร็จก็เดินไปคาบแรกของวันนี้กัน ซึ่งก็คือวิชา Practical Binary Hardening with Control-flow Enforcement Technology (CET) ในส่วนของวิชานี้จะเป็นการเรียนเกี่ยวกับตัวของ CET ซึ่งหากใครยังไม่รู้จักเทคโนโลยี CET นะครับ พูดง่ายๆมันก็คือ ยามรักษาความปลอดภัยระดับฮาร์ดแวร์ ที่ฝังมาใน CPU Intel รุ่นใหม่ๆ เพื่อป้องกันไม่ให้ Hacker ใช้เทคนิคเจาะระบบยอดฮิตอย่าง ROP หรือ JOP/COP ได้นั่นเอง

ซึ่งปกติเวลา Hacker เจอช่องโหว่ เช่น Buffer Overflow พวกเขาจะพยายามเปลี่ยนเส้นทางการทำงานของโปรแกรมให้ไปรันโค้ดอันตรายที่พวกเขาเตรียมไว้ Intel CET จึงเข้ามาแก้ปัญหานี้ด้วย 2 กลไกหลักคือ

-

Shadow Stack ป้องกัน ROP ปกติเวลาโปรแกรมทำงาน มันจะเก็บที่อยู่สำหรับ Return Address ไว้ใน Stack ซึ่ง Hacker ชอบเข้าไปแก้ทางกลับนี้ให้ไปหาโค้ดอันตราย CET เลยสร้าง Shadow Stack ขึ้นมาอีกอัน ที่ Hacker แก้ไม่ได้ เมื่อโปรแกรมจะทำงานกลับไปที่เดิม CPU จะเทียบข้อมูลระหว่าง Stack ปกติกับ Shadow Stack ถ้าค่าไม่ตรงกัน CPU จะหยุดการทำงานของโปรแกรมนั้นทันที

-

Indirect Branch Tracking หรือ IBT ป้องกัน JOP/COP เป็นการแปะ Endbranch ไว้ในโค้ด เพื่อบังคับว่าถ้าโปรแกรมจะ Jump หรือ Call ไปทำงานจุดอื่น จะต้องกระโดดไปลงตรงจุดที่มี Endbranch แปะอยู่เท่านั้น ถ้ากระโดดไปที่อื่น CPU จะบล็อกทันที

ซึ่งช่วงท้ายคาบก็จะมีแลปให้ทำ 3 แลป โดยแลปแรกจะเป็นการให้เราดูว่าเวลาเราสั่งเปิดฟีเจอร์ CET ตอนคอมไพล์โปรแกรม หน้าตาของโค้ดที่ได้จะเปลี่ยนไปอย่างไร และในแลปที่ 2 จะเป็นการจำลองว่าถ้าเราเป็น hacker แล้วลองใช้ช่องโหว่ Buffer Overflow เพื่อโจมตีโปรแกรม แล้วดูว่า Intel CET เข้ามาบล็อกการโจมตีอย่างไร ส่วนแลปสุดท้ายให้ทำการไปค้นคว้าโปรเจกต์ที่เป็น open source ต่างๆในชีวิตจริงว่าโปรเจกต์นี้มันใช้งานกับ CET ได้ 100% ไหม มีปัญหาอะไรหรือเปล่า หรือว่าโปรเจกต์นี้มันแก้ปัญหาเรื่องความเข้ากันได้กับ CET ได้อย่างไร จากนั้นก็ให้นำเสนอท้ายคาบซึ่งในตอนท้ายจริงๆเวลาก็ไม่พอสำหรับการนำเสนอวิทยากรเลยให้นำเสนอแค่กลุ่มเดียว กลุ่มผมเลยไม่ได้นำเสนอครับ 😅

หลังจากจบคาบเช้าก็ได้เวลาพักเที่ยง โดยข้าวเที่ยงก็จะเป็นข้าวกล่องเหมือนเดิมซึ่งรสชาติก็ไม่ถูกปากตามเคย 😑

มาต่อกันในคาบบ่ายกันนน ซึ่งก็เป็นวิชา Hypervisors for Hackers: Security from the Hardware Up โดยคลาสนี้จะสอนเกี่ยวกับความปลอดภัยในตัวของ Hypervisors ซึ่ง Hypervisors คือ ซอฟต์แวร์ที่ทำหน้าที่สร้างและจัดการ Virtual Machine ทำให้เครื่องคอมพิวเตอร์ 1 เครื่องรันได้หลายระบบปฏิบัติการ

โดยหัวใจหลักของการทำ Virtualization ระดับฮาร์ดแวร์โดยเฉพาะชิป Intel คือเทคโนโลยีที่เรียกว่า Intel VT-x มันคือการแบ่งการทำงานของ CPU ออกเป็น 2 โหมดอย่างชัดเจน คือ

-

VMX Root Mode (โหมด Host): Hypervisor มีสิทธิ์สูงสุด มันมีสิทธิ์สูงสุดเหนือทุกสิ่งสามารถมองเห็นและควบคุมทุกอย่างที่เกิดขึ้นในระบบได้

-

VMX Non-Root Mode (โหมด Guest): นี่คือที่ที่ระบบปฏิบัติการทำงานอยู่ โดยมันจะถูกหลอกให้เชื่อว่าตัวเองมีสิทธิ์สูงสุด แต่จริงๆ แล้วมันอยู่ในกรงที่ Hypervisor สร้างไว้

โดยหัวใจสำคัญของการควบคุม hypervisor คือ VMCS, VM Entry และ VM Exit

VMCS (Virtual Machine Control Structure) เป็นพื้นที่หน่วยความจำที่เก็บสถานะของ CPU Hypervisor ต้องตั้งค่าในนี้ให้ถูกต้องก่อนจะโยนให้ Windows 11 ทำงาน ต่อมา VM Entry และ VM Exit เมื่อ Hypervisor สั่งรัน Windows 11 จะเรียกว่า VM Entry และเมื่อ Windows 11 พยายามทำอะไรที่ล้ำเส้น เช่น พยายามปิดระบบความปลอดภัย, เข้าถึงฮาร์ดแวร์ลึกๆ หรือพยายามยิงช่องโหว่ capcom.sys CPU จะทำการหยุด Windows 11 ชั่วคราว แล้วเด้งกลับมาหา Hypervisor และเราเรียกจังหวะนี้ว่า VM Exit

ซึ่งเราจะใช้ความรู้ที่กล่าวมาคร่าวๆนี้ (ซึ่งในคลาสมันละเอียดกว่านี้มากแต่ผมลอยไปละ 😔) มาประยุกต์ใช้เพื่อป้องกันการ hack ผ่านช่องโหว่ของไฟล์ capcom.sys ที่ทางวิทยากรได้เตรียมแลปเอาไว้ให้

ซึ่งตอนเย็นผมก็ได้ไปกินร้านอาหารร้านนึงเป็นร้านที่ค่อนข้างดูดีเลยไม่ local เท่าเมื่อวานโดยเมนูที่ผมกินคือ Pho (เฝอ) ซึ่งรสชาติค่อนข้างอร่อยเลย 😋 หลังจากกินเสร็จก็กลับโรงแรมมาทำ Group Project กันต่ออ และหลังจากเสร็จทุกอย่างก็เข้านอนตามระเบียบ 😴

วันที่ 4 (วันที่ได้ลองเนื้อสวรรค์ 😉)

สำหรับในวันที่ 4 วิชาที่เรียนในวันนี้ทั้งเช้าและบ่ายจะเป็นชิวาเดียวกัน ก็คือวันนี้เรียนวิชานี้ 8 ชั่วโมงเลยทีเดียว 🥲 นั่นก็คือวิชา Super Hat’s Kernel Trick: Social Engineering the AV/EDR Kernel Protection ซึ่งผมบอกตรงๆเลยว่าในวันนี้ผมฟังและทำตามแค่เนื้อหากับแลปในคาบเช้าส่วนในคาบบ่ายนั้นผมน่าจะหลุดไปละ 🥹 โดยเนื้อหาหลักๆของวิชานี้ก็คือการ Social Engineering ระบบปฏิบัติการ Windows เพื่อ bypass ตัวของ AV หรือ EDR ในระดับ Kernel โดยมีหลายเทคนิคด้วยกัน เช่น

- เทคนิค Process Ghosting and Delete-on-Close คือเทคนิคการสร้างไฟล์ที่ถูกซ่อนไว้ หรือใช้คำสั่งลบไฟล์ตัวเองทิ้งทันทีเมื่อทำงานเสร็จ (Delete-on-Close) เพื่อไม่ให้ AV ตรวจจับได้ทัน ซึ่ง Delete-on-Close เป็นฟีเจอร์ของ windows นะครับไม่ใช่บัค 😅

- Over-trusted Privilege Tokens ซึ่งคือเทคนิคที่จะใช้ token ของโปรเซสอย่าง TrustedInstaller หรือ Winlogon ที่มีอำนาจสั่งปิดแอนตี้ไวรัสหรือ EDR ได้

ก็คือในความทรงจำของผมมันสุดแค่ตรงนี้จริงๆสำหรับคลาสในวันนี้ 🥲 ซึ่งเนื้อหาจริงๆมีเยอะมากๆครับ แล้วก็มีแลปที่น่าสนใจและสนุกให้ทำเยอะมากๆในคาบบ่าย แต่ว่าไฮไลน์ในวันนี้มันไม่ได้อยู่ที่วิชาที่เรียน แต่มันอยู่ที่มื้อเที่ยงในวันนี้ต่างหาก เนื่องจากในวันนี้มีเพื่อนเวียดนามของผม 2 คนเขาสั่งเมนูๆนึงมาจากให้ลองกินเพื่อที่จะได้เข้าถึง signature ของชาวเวียดนามอย่างแท้จริง ใช่แล้วครับมันก็คือเนื้อสุนัขนั่นเอง หรือในภาษาเวียดนามคือ thịt chó ซึ่งมันเป็นการเอาเนื้อมาทอดและก็เอามาผัดๆต่ออะไรประมาณนั้น ซึ่งวิธีการกินก็จะคล้ายๆกับการกินแหนมเนืองที่ไทยเลยก็คือใช้ผักมากางไว้ก่อนแล้วก็ใส่เนื้อลงไปพร้อมกับผักชนิดต่างๆและสุดท้ายก็เอาไปจิ้มกับน้ำจิ้มซึ่งผมบอกเลยว่าน้ำจิ้มเนี่ยเหมือนเอากะปิสดๆมาละลายกับน้ำเปล่าเลย ไม่มีรสชาติอะไรทั้งนั้นมีแต่ความเค็มกะปิและกลิ่นที่เป็นเอกลักษณ์ของกะปิ ซึ่งหน้าตาของเมนูก็ตามรูปด้านล่างเลยครับ

ซึ่งรสชาติของเนื้อนั้นผมบอกเลยว่ามันคล้ายกับเนื้อหมูมากๆแต่มันจะมีกลิ่นที่ค่อนข้างเฉพาะกลิ่นมันไม่เหมือนเนื้อชนิดใดๆที่ผมเคยกินมาเลย ถือว่าเป็นประสบการณ์ที่ค่อนข้างแปลกใหม่และจะไม่มีวันลืมครับ

ซึ่งรสชาติของเนื้อนั้นผมบอกเลยว่ามันคล้ายกับเนื้อหมูมากๆแต่มันจะมีกลิ่นที่ค่อนข้างเฉพาะกลิ่นมันไม่เหมือนเนื้อชนิดใดๆที่ผมเคยกินมาเลย ถือว่าเป็นประสบการณ์ที่ค่อนข้างแปลกใหม่และจะไม่มีวันลืมครับ

และหลังจากที่กินมื้อเที่ยงกันอย่างเอร็ดอร่อยแล้ว ก็ไปเรียนคาบบ่ายกันต่อซึ่งก็เป็นวิชาเดิมที่ต่อจากเมื่อเช้า ในส่วนนี้ผมขอข้ามไปแล้วกันนะครับ ซึ่งในตอนเย็นวันนี้คนส่วนใหญ่เขาก็ได้แยกไปกินกับเพื่อๆที่มาจากประเทศเดียวกันหมดเลย ผมเลยเลือกที่จะไปกิน ไห่ตี้เหลา (Haidilao) กับเพื่อนที่มาจากไทยด้วยกัน และหลังจากกินเสร็จก็กลับโรงแรมไปทำ Group Project กันต่ออ โดยวันนี้พวกผมได้นั่งทำกันถึงดึกมากๆประมาณตี 3 ได้ถึงจะได้พากันกลับไปนอนแต่ว่างานก็ไม่ได้คืบหน้าเท่าไหร่เลย 🥹

วันที่ 5 (วันสุดท้ายในการทำ Group Project)

สำหรับวันที่ 5 นี้ก็เหมือนเดิมครับตื่นมากินข้าวที่โรงแรมแล้วก็ไปเรียนกัน ในคาบแรกวันนี้จะเป็นวิชา Born in the Cloud, Breached on the On-Prem: Entra ID Attack Chains ซึ่งคลาสนี้จะสอนการโจมตีและเจาะระบบ Cloud Identity ของ Microsoft (Entra ID, Azure AD) ตั้งแต่เครื่อง On-Premises ลามไปจนถึงคลาวด์ โดยการสอนของคลาสนี้เขาจะให้เป็นแลปมาให้ทำตั้งแต่ต้นโดยจะมี flag ซ่อนอยู่ระหว่างทางด้วย ซึ่งในคลาสนี้เราจะได้เรียนเกี่ยวกับ ชนิดของ token, Token Theft, Pass-the-PRT, Entra Pass-the-Cert และ Cloud Persistence เรามาเริ่มกันที่เรื่อง token ก่อนดีกว่า

ซึ่งในยุคของคลาวด์ การยืนยันตัวตนไม่ได้พึ่งพารหัสผ่านเพียงอย่างเดียว แต่ใช้ระบบ Token ตามมาตรฐาน OAuth 2.0 โดยมี Token สำคัญ 3 ชนิด คือ

-

Access Token (AT) เป็นเหมือนตั๋วผ่านชั่วคราวอายุประมาณ 1 ชั่วโมง ที่อนุญาตให้ผู้ใช้เข้าถึงเซอร์วิสต่างๆ ทันที

-

Refresh Token (RT) เป็นตั๋วอายุยาวที่เอาไว้ใช้ขอ AT ใบใหม่เมื่อของเดิมหมดอายุ เพื่อลดความน่ารำคาญที่ผู้ใช้ต้องพิมพ์รหัสผ่านใหม่บ่อยๆ

-

Primary Refresh Token (PRT) ตัวนี้คือ token ที่สำคัญที่สุด เพราะมันคือ Token ที่จะถูกสร้างขึ้นตอนผู้ใช้ล็อกอินเข้า Windows บนเครื่องที่จอย Entra เรียบร้อยแล้ว ระบบปฏิบัติการจะใช้ PRT ตัวนี้ไปแลกเป็น AT สำหรับแอปพลิเคชันต่างๆ ให้อัตโนมัติ ซึ่งปกติความลับของ PRT จะถูกล็อกและปกป้องไว้ด้วยชิป TPM บนเมนบอร์ด

หลังจากรู้เรื่อง token กันไปแล้วต่อมาคือ

การขโมย Token และ เทคนิค Pass-the-PRT

โดยช่องโหว่จะเกิดขึ้นถ้าเครื่องเป้าหมายไม่มีชิป TPM ปกป้องเอาไว้ hacker สามารถใช้โปรแกรมอย่าง Mimikatz เข้าไปดึงข้อมูล PRT และ Session Key ออกมาจากหน่วยความจำของ process LSASS ของเครื่องได้ตรงๆ และเมื่อเมื่อขโมยมาได้ก็จะใช้ท่า Pass-the-PRT โดย hacker จะเอา PRT และ Session Key ไปประกอบร่างกันเพื่อสร้างเป็น PRT Cookie จากนั้นเพียงแค่นำ Cookie นี้ไปใส่ในเว็บเบราว์เซอร์ hacker ก็จะสามารถเจาะเข้าสู่หน้า Azure Portal หรือขโมยทรัพยากรบนคลาวด์ได้แล้ว

Entra Pass-the-Cert

โดยรูปแบบการ Lateral Movement บนคลาวด์จะซับซ้อนกว่าในเครือข่าย AD แบบเดิม

โดยเทคนิค Entra Pass-the-Cert จะเป็นการเอา PRT ที่ขโมยมา ไปแปลงเป็นใบรับรองแบบ P2P และสิ่งจะนี้ทำให้ hacker สามารถเชื่อมต่อไปยังเครื่องอื่นๆ ในเครือข่ายที่จอย Entra ID เอาไว้ได้อย่างอิสระ

Cloud Persistence

เทคนิคที่ใช้ Persistence คือ

-

เจาะผ่าน Service Principals โดย hacker จะแอบเข้าไปเพิ่ม Client Secret หรือ Certificate ใหม่ลงในแอปพลิเคชันที่เป็นเสมือน Service Account ที่มีสิทธิ์ระดับสูงซึ่งจะทำให้ hacker สามารถใช้มันเพื่อขอ Token ใหม่และนำไปคุยกับ Graph API ได้ สิ่งนี้จะเปิดทางให้ hacker เข้าไปควบคุม Production Resources ทั้งหมดที่ Service Principal นั้นได้รับอนุญาตให้เข้าถึง เช่น การเข้าไปอ่านไฟล์ใน Storage Accounts, ดึงข้อมูลจากฐานข้อมูล SQL, หรือสั่งการ Virtual Machines ต่างๆ เป็นต้น

-

เจาะผ่าน Shadow Credentials ใช้การยิง API เข้าไปแอบฝัง Public Key ใหม่ลงในเครื่องของเหยื่อบน Entra ID โดยอิงระบบของ Windows Hello for Business ซึ่งเป็นเทคนิคที่ระบบมองว่าปลอดภัยสูงและกุญแจลับนี้จะไม่ถูกลบออกแม้รหัสผ่านของบัญชีจะถูกเปลี่ยนไปแล้วก็ตาม

โดยคลาสนี้ผมก็เป็นคนเก็บ flag เองหมดเลยคนเดียว เพราะเพื่อนๆคนอื่นในกลุ่มไม่ค่อยมีใครอินกับการเอาล่า flag สักเท่าไหร่ 😆

หลังจากจบคาบตอนเช้าก็พักเที่ยงกินข้าวเหมือนเดิม แต่วันนี้จะพิเศษหน่อยตรงที่ช่วงบ่ายนี้เราจะไม่ได้เรียนกันที่ห้องเดิมแล้วแต่จะไปเรียนที่ VNG Campus โดยทางผู้จัดจะมีรถบัสมารับทุกคนไป ซึ่งผมก็ไม่ได้ถ่ายรูปห้องเรียนที่ VNG Campus ไว้ แต่พอมีรูปที่คนอื่นลงไว้เป็นบรรยากาศคร่าวๆครับ

(ขอบคุณรูปภาพจาก https://career.vng.com.vn/en)

(ขอบคุณรูปภาพจาก https://career.vng.com.vn/en)

ซึ่งบรรยากาศที่นี่ค่อนข้างดีเลย สภาพแวดล้อมเหมาะกับการทำงานสุดๆ พื้นที่กว้างและร่มรื่นมาก เอาสะอยากมาทำงานที่นี่เลย 😆

ต่อมาในคาบบ่ายจะเป็นวิชา Hands On Cybersecurity AI Workshop: Build your own Automated Agentic AI Penetration Tester ซึ่งจะเป็นการสอนใช้ตัว Opencode ในการทำ pentest ซึ่งจะมีการใช้ framework WAST ในการแก้ปัญหา Hallucination ของ AI ดังนี้

-

W = Workflows หรือคู่มือการทำงาน การเขียนไฟล์กำหนดขั้นตอน SOPs ชัดเจนว่า AI ต้องทำอะไรก่อนอะไรหลัง เช่น รวบรวมข้อมูล, หาช่องโหว่, โจมตี

-

A = Agents หรือตัวสั่งการ ตัว AI ที่รับบทเป็นตัวสั่งการ คอยอ่าน Workflow แล้วตัดสินใจว่าจะเลือกใช้เครื่องมือหรือทักษะไหนมาแก้ปัญหา

-

S = Skills หรือทักษะ ไฟล์คู่มือย่อยที่สอนให้ AI ทำงานเฉพาะเจาะจงเป็น (เช่น ทักษะการสแกน Nmap, ทักษะการฝัง Webshell)

-

T = Tools หรือเครื่องมือ สคริปต์โปรแกรม เช่น Python ที่เขียนไว้ตายตัวเพื่อให้ AI เรียกใช้งานแทนการให้ AI พิมพ์คำสั่งเองสดๆ เพื่อความแม่นยำสูงสุด

แล้วหลังจากที่เราทำการเขียนพวก WAST เสร็จหมดแล้วเขาก็จะให้ทดลองเอาไปใช้กับแลปที่ได้มีการเตรียมไว้ให้บนแพลตฟอร์ม Hexcore Arena ซึ่งน่าจะเป็นแพลตฟอร์มของ trainer เอง และแน่นอนครับเนื่องจากคลาสนี้มีปัญหาค่อนข้างเยอะทำให้เวลาเหลือไม่พอที่จะทำ หลังจากเรียนคลาสนี้เสร็จทางผู้จัดก็จะพาเดินทัวร์ VNG Campus เล็กน้อยและจากนั้นก็พาไปกินอาหารเย็นที่เป็นแบบ stand buffet (อีกแล้ว 😔) ซึ่งในระหว่างที่ทุกคนกำลังทานอาหารอยู่ก็จะมี Industrial Session สำหรับ sponsors ต่างๆขึ้นมาพูดแนะนำเกี่ยวกับบริษัทของตัวเองซึ่งในส่วนนี้ก็ดำเนินการไปจนถึงตอน 4 ทุ่มเลยจากนั้นรถบัสก็มารับทุกๆกลับโรงแรมครับ หลังจากนี้แหละคือโอกาสสุดท้ายในการปั่น group project 🥲 พวกผมก็นั่งปั่น project กันจนถึงประมาณตี 3 กว่าๆได้ (ก็คือเวลานอนรวมกัน 2 วันที่ผ่านมาของผมไม่ถึง 6 ชม. 😇)

วันที่ 6 (วัน Groupwork Presentation และ City tour)

หลังจากผ่านร้อนผ่านหนาวมาทั้ง 5 วัน วันนี้ก็จะเป็นวันสุดท้ายของงาน GCC แล้วครับ ซึ่งในช่วงเช้าวันนี้ก็จะเป็นการนำเสนอ Group Project ของแต่ละกลุ่มโดยมีเวลานำเสนอกลุ่มละไม่เกิน 10 นาทีรวมถามตอบ โดยจะมีรางวัลให้กับทีมที่ได้ที่ 1 และ ที่ 2 ซึ่ง ที่ 1 จะได้เป็นเงินรางวัล $960 และที่ 2 จะได้เป็น Raspberry Pi จำนวน 5 อัน ซึ่งกลุ่มของผมก็ได้นำเสนอในลำดับที่ 7 และทุกๆคนในกลุ่มก็ได้ทำเต็มที่แล้วจริงๆ

ถึงแม้ว่ากลุ่มของเราจะไม่ได้รางวัลแต่อย่างน้อยทุกๆคนก็ได้เรียนรู้อะไรบางอย่างกลับไปแน่นอนทั้งเรื่องการทำงานร่วมกับผู้อื่น และความรู้เกี่ยวกับการหาช่องโหว่ใน android application ซึ่งแน่นอนว่าการทำงานร่วมกันมันก็ต้องมีปัญหากันเป็นธรรมดาอยู่แล้วเพราะต่างคนก็จะเชื่อมั่นในความคิดของตัวเอง แต่ในสุดท้ายเราก็เห็นพ้องกันและช่วยกันจนงานมันออกมาเป็นรูปเป็นร่าง หลังจากทุกกลุ่มนำเสนอเสร็จก็จะเป็นพิธีปิดและมอบรางวัลให้กับกลุ่มที่ได้ที่ 1 และที่ 2 ซึ่งหลังจากที่ 1 และ ที่ 2 รับรางวัลเสร็จแล้วผู้จัดก็จะเรียกแต่ละประเทศไปรับเกียรติบัตรที่ได้เข้าร่วมงาน GCC2026

ถึงแม้ว่ากลุ่มของเราจะไม่ได้รางวัลแต่อย่างน้อยทุกๆคนก็ได้เรียนรู้อะไรบางอย่างกลับไปแน่นอนทั้งเรื่องการทำงานร่วมกับผู้อื่น และความรู้เกี่ยวกับการหาช่องโหว่ใน android application ซึ่งแน่นอนว่าการทำงานร่วมกันมันก็ต้องมีปัญหากันเป็นธรรมดาอยู่แล้วเพราะต่างคนก็จะเชื่อมั่นในความคิดของตัวเอง แต่ในสุดท้ายเราก็เห็นพ้องกันและช่วยกันจนงานมันออกมาเป็นรูปเป็นร่าง หลังจากทุกกลุ่มนำเสนอเสร็จก็จะเป็นพิธีปิดและมอบรางวัลให้กับกลุ่มที่ได้ที่ 1 และที่ 2 ซึ่งหลังจากที่ 1 และ ที่ 2 รับรางวัลเสร็จแล้วผู้จัดก็จะเรียกแต่ละประเทศไปรับเกียรติบัตรที่ได้เข้าร่วมงาน GCC2026

ก่อนจะไป City tour กันผมขอขอบคุณ staff และ sponsors จากประเทศไทยทุกคนครับที่ได้ให้โอกาสเด็กไทยได้ไปเข้าร่วมงานระดับนานาชาติแบบนี้โดยที่ไม่เสียเงินเลย ขอบคุณพี่แบงค์, พี่ตั้ม, พี่บ่าว, พี่อนาคิน, พี่อาร์ม, พี่วิน และพี่ๆทุกคนที่ผมไม่ได้กล่าวถึงด้วยครับที่คอยดูแลตลอด 1 อาทิตย์ที่ผ่านมาครับ 🙏😁 และก็ขอขอบคุณทุกๆคนในกลุ่มที่ตั้งใจทำงานของตัวเองอย่างเต็มที่ ขอบคุณ Khanh และ Trung ที่พาลองเนื้อสวรรค์ (Khanh and Trung, I love you Vai Lon. 😁)

ต่อไปก็จะเป็นกิจกรรม City tour กับ Closing Party แล้วก็หมดแล้วครับขอบคุณทุกๆคนที่อ่านจนจบนะครับ (ต่อจากนี้จะเป็นรูปภาพต่างๆ ที่ถ่ายระหว่าง City tour กับ Closing Party ครับ)

ก่อนจะไป City tour กันผมขอขอบคุณ staff และ sponsors จากประเทศไทยทุกคนครับที่ได้ให้โอกาสเด็กไทยได้ไปเข้าร่วมงานระดับนานาชาติแบบนี้โดยที่ไม่เสียเงินเลย ขอบคุณพี่แบงค์, พี่ตั้ม, พี่บ่าว, พี่อนาคิน, พี่อาร์ม, พี่วิน และพี่ๆทุกคนที่ผมไม่ได้กล่าวถึงด้วยครับที่คอยดูแลตลอด 1 อาทิตย์ที่ผ่านมาครับ 🙏😁 และก็ขอขอบคุณทุกๆคนในกลุ่มที่ตั้งใจทำงานของตัวเองอย่างเต็มที่ ขอบคุณ Khanh และ Trung ที่พาลองเนื้อสวรรค์ (Khanh and Trung, I love you Vai Lon. 😁)

ต่อไปก็จะเป็นกิจกรรม City tour กับ Closing Party แล้วก็หมดแล้วครับขอบคุณทุกๆคนที่อ่านจนจบนะครับ (ต่อจากนี้จะเป็นรูปภาพต่างๆ ที่ถ่ายระหว่าง City tour กับ Closing Party ครับ)

(thịt chó gang post 🐶)

(thịt chó gang post 🐶)